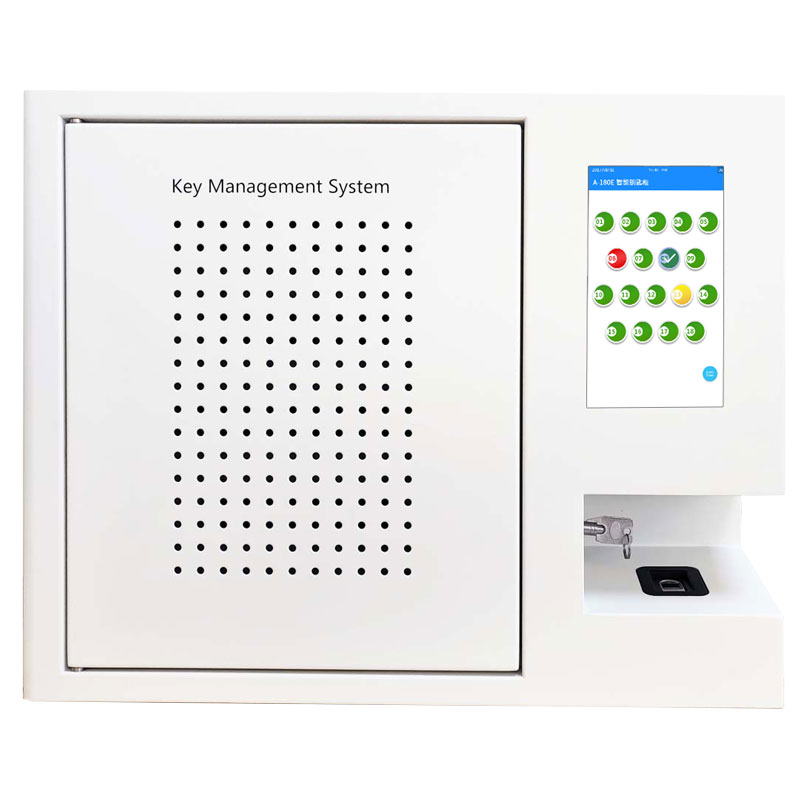

Elektronisches Schlüsselverwaltungssystem A-180E

Je mehr Schlüssel verwaltet werden müssen, desto schwieriger wird es, den Überblick zu behalten und das gewünschte Sicherheitsniveau für Ihre Gebäude und Anlagen aufrechtzuerhalten. Die effiziente und sichere Verwaltung einer großen Anzahl von Schlüsseln für Ihre Firmengebäude oder Ihren Fuhrpark kann einen erheblichen Verwaltungsaufwand bedeuten. Die elektronischen Schlüsselverwaltungssysteme von Landwell helfen Ihnen dabei.

Landwell A-180E Elektronischer Schlüsselschrank

Behalten Sie die Kontrolle über Ihre Schlüssel, verfolgen Sie deren Verwendung und beschränken Sie den Zugriff darauf. Die Erfassung und Analyse der Schlüsselnutzung – wo diese erfolgt – ermöglicht Ihnen Einblicke in Geschäftsdaten, die Ihnen sonst möglicherweise verborgen blieben.

Vorteile

100 % wartungsfrei

Dank der kontaktlosen RFID-Technologie entsteht beim Einführen der Tags in die Schlitze kein Verschleiß.

Erhöhte Sicherheit

Bewahren Sie die Schlüssel vor Ort sicher auf. Schlüssel, die mit speziellen Sicherheitssiegeln versehen sind, werden einzeln verriegelt.

Berührungslose Schlüsselübergabe

Reduzieren Sie die Anzahl häufiger Berührungspunkte zwischen den Nutzern, um die Möglichkeit einer Kreuzkontamination und Krankheitsübertragung innerhalb Ihres Teams zu minimieren.

Rechenschaftspflicht

Nur autorisierte Benutzer haben Zugriff auf das elektronische Schlüsselverwaltungssystem und die ihnen zugewiesenen Schlüssel.

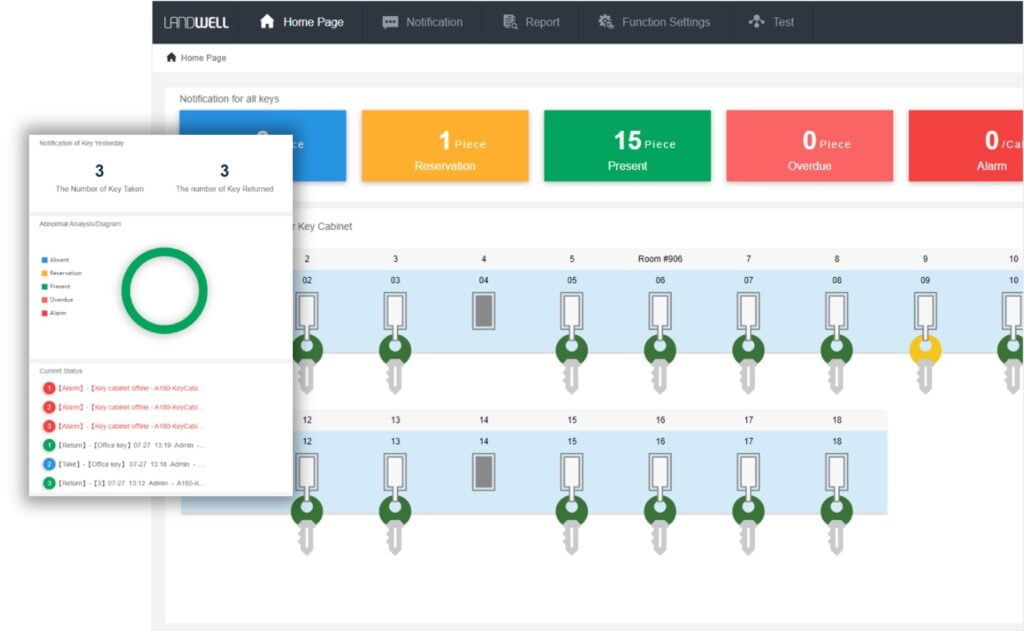

Schlüsselprüfung

Erhalten Sie in Echtzeit Einblick, wer welche Schlüssel wann genommen hat und ob diese zurückgegeben wurden.

Gesteigerte Effizienz

Sparen Sie Zeit, die Sie sonst mit der Schlüsselsuche verbringen würden, und investieren Sie sie in andere wichtige Bereiche Ihres Betriebs. Vermeiden Sie zeitaufwändige Protokollierung von Schlüsseltransaktionen.

Reduzierte Kosten und Risiken

Verhindern Sie den Verlust oder das Verlegen von Schlüsseln und vermeiden Sie teure Kosten für den Austausch der Schließanlage.

Sparen Sie Zeit

Automatisiertes elektronisches Schlüsselregister, damit sich Ihre Mitarbeiter auf ihr Kerngeschäft konzentrieren können.

Integration in bestehende Systeme

Mithilfe der verfügbaren APIs können Sie Ihr eigenes (Benutzer-)Managementsystem problemlos mit unserer innovativen Cloud-Software verbinden. Sie können beispielsweise Ihre eigenen Daten aus Ihrem Personal- oder Zutrittskontrollsystem nutzen.

Merkmale

- Großer, heller 7-Zoll-Android-Touchscreen

- Die Schlüssel sind mit speziellen Sicherheitssiegeln sicher befestigt.

- Schlüssel oder Schlüsselsätze werden einzeln verriegelt.

- PIN-, Karten- oder Fingerabdruckzugriff auf bestimmte Schlüssel

- Schlüssel sind rund um die Uhr nur für autorisiertes Personal erhältlich.

- Sofortige Meldungen: Schlüssel im Besitz, wer den Schlüssel hat und warum, wann wird er zurückgegeben

- Fernsteuerung durch den externen Administrator zum Entfernen oder Zurückgeben von Schlüsseln

- Akustische und optische Alarme

- Vernetzt oder eigenständig

Idee für

- Campus

- Polizei und Rettungsdienste

- Regierung und Militär

- Einzelhandelsumgebungen

- Hotels und Gastgewerbe

- Technologieunternehmen

- Sportzentren

- Gesundheitspflege

- Kraftwerke Fabriken

Tastatur

Die Verriegelungs-Empfängerstreifen fixieren die Schlüsselanhänger und geben sie nur für autorisierte Benutzer frei. Sie bieten somit ein Höchstmaß an Sicherheit und Kontrolle für alle, die Zugriff auf geschützte Schlüssel haben, und sind ideal für alle, die den Zugriff auf jeden einzelnen Schlüssel beschränken möchten.

Zweifarbige LED-Anzeigen an jeder Tastenposition helfen dem Benutzer, die Tasten schnell zu finden und geben Aufschluss darüber, welche Tasten der Benutzer entfernen darf.

Intelligente Schlüsselanhänger

Der Schlüsselanhänger ist das Herzstück des Schlüsselverwaltungssystems. Es handelt sich um einen passiven RFID-Anhänger mit einem kleinen RFID-Chip, der es dem Schlüsselschrank ermöglicht, den daran befestigten Schlüssel zu identifizieren. Dank der RFID-basierten Smart-Key-Tag-Technologie kann das System nahezu jede Art von physischem Schlüssel verwalten und bietet daher ein breites Anwendungsspektrum.

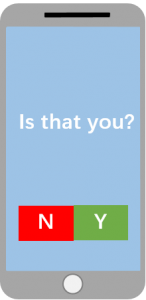

Benutzerterminal

Das integrierte Android-Benutzerterminal dient als Steuerzentrale des elektronischen Schlüsselschranks. Der große, helle 7-Zoll-Touchscreen sorgt für eine benutzerfreundliche und einfache Bedienung.

Es ist mit Smartcard-Lesegeräten und biometrischen Fingerabdrucklesern kompatibel, sodass die überwiegende Mehrheit der Benutzer ihre bestehenden Zugangskarten, PINs und Fingerabdrücke für den Zugang zum System verwenden kann.

Benutzeranmeldeinformationen

Sicher anmelden & Authentifizierung

Das A-180E-System lässt sich über das Terminal auf verschiedene Arten und mit unterschiedlichen Registrierungsoptionen bedienen. Je nach Ihren Anforderungen und Ihrer Situation können Sie die optimale Wahl – oder Kombination – für die Benutzeridentifizierung und die Nutzung des Schlüsselsystems treffen.

Im Falle eines Stromausfalls

Im Falle eines Stromausfalls oder anderer besonderer Umstände können Sie den Notfallschlüssel verwenden, um die Schranktür zu öffnen und den Schlüssel manuell herauszunehmen.

Datenblatt

Abmessungen:B500 * H400 * T180 (B19,7" * H15,7" * T7,1")

Gewicht:18 kg netto

Leistung:Eingang: Wechselstrom 100–240 V, Ausgang: Gleichstrom 12 V

Verbrauch:Maximal 30 W, typischer Leerlaufverbrauch 7 W

Netzwerk:1 * Ethernet

USB-Anschluss:Anschluss außerhalb der Box

Zertifikate:CE, FCC, RoHS, ISO9001

Verwaltungsfunktionen

Das cloudbasierte Managementsystem macht die Installation zusätzlicher Programme und Tools überflüssig. Es benötigt lediglich eine Internetverbindung, um die Schlüsseldynamik zu erfassen, Mitarbeiter und Schlüssel zu verwalten und Mitarbeitern die Berechtigung zur Schlüsselnutzung sowie eine angemessene Nutzungsdauer zuzuweisen.

Verwaltungsfunktionen

Das System ermöglicht die Konfiguration von Schlüsselberechtigungen sowohl aus Benutzer- als auch aus Schlüsselperspektive.

Mehrfache Benutzerverifizierung

Ähnlich der Zwei-Personen-Regel handelt es sich um einen Kontrollmechanismus, der ein hohes Maß an Sicherheit, insbesondere für physische Schlüssel oder Wertgegenstände, gewährleisten soll. Gemäß dieser Regel erfordert jeder Zugriff und jede Aktion die Anwesenheit von zwei autorisierten Personen.

Multi-Faktor-Authentifizierung

Es handelt sich um eine zusätzliche Sicherheitsebene, die mehrere Informationen zur Identitätsprüfung nutzt. Das System benötigt mindestens zwei Anmeldeinformationen zur Authentifizierung eines Benutzers.

Wer benötigt ein Schlüsselverwaltungssystem?

Elektronische Schlüsselverwaltungssysteme werden weltweit in einer Vielzahl von Branchen eingesetzt und tragen zur Verbesserung von Sicherheit, Effizienz und Schutz bei.

- Regierung

- Hotels

- Autogeschäfte

- Bankwesen und Finanzen

- Campus

- Eigentum

- Gesundheitspflege

- Immobilienvermietung

- Büro

- Flottenmanagement

Ein intelligenter Schlüsselschrank könnte für Ihr Unternehmen das Richtige sein, wenn Sie mit folgenden Herausforderungen konfrontiert sind:

- Schwierigkeiten bei der Verwaltung und Verteilung einer großen Anzahl von Schlüsseln, Transpondern oder Zugangskarten für Fahrzeuge, Geräte, Werkzeuge, Schränke usw.

- Zeitverlust durch die manuelle Nachverfolgung zahlreicher Schlüssel (z. B. mit einer Papier-Ausleihliste)

- Ausfallzeit für die Suche nach fehlenden oder verlegten Schlüsseln

- Dem Personal fehlt die Verantwortung für die Pflege gemeinsam genutzter Einrichtungen und Geräte.

- Sicherheitsrisiken durch Schlüssel, die vom Betriebsgelände mitgenommen werden (z. B. versehentlich von Mitarbeitern mit nach Hause genommen werden).

- Das derzeitige Schlüsselverwaltungssystem entspricht nicht den Sicherheitsrichtlinien der Organisation.

- Risiken einer fehlenden Möglichkeit zur Neucodierung des gesamten Systems bei Verlust eines physischen Schlüssels.

Kontaktieren Sie uns

Sie fragen sich, wie Schlüsselverwaltung Ihre Geschäftssicherheit und -effizienz verbessern kann? Alles beginnt mit einer Lösung, die zu Ihrem Unternehmen passt. Wir wissen, dass kein Unternehmen dem anderen gleicht – deshalb gehen wir stets auf Ihre individuellen Bedürfnisse ein und passen unsere Lösungen an Ihre Branche und Ihr spezifisches Geschäftsmodell an.